調べ物をしてたところ、悪意のあるトラフィックを検出してアラートを上げる『Maltrail』というツールを見かけたので、Ubuntu Server 16.04で試してみることにした。 実運用で使うならミラーリングポートの設定が必要になると思われるが、今回はそのあたりの設定はせず単体でテストをする。 MaltrailはPythonで書かれているようで、以下の様にコマンドを実行することで簡易的に動作させる事ができる。

sudo apt-get install git python-pcapy

git clone https://github.com/stamparm/maltrail.git

cd maltrail

sudo nohup python sensor.py > sensor.log &

nohup python server.py > server.log &

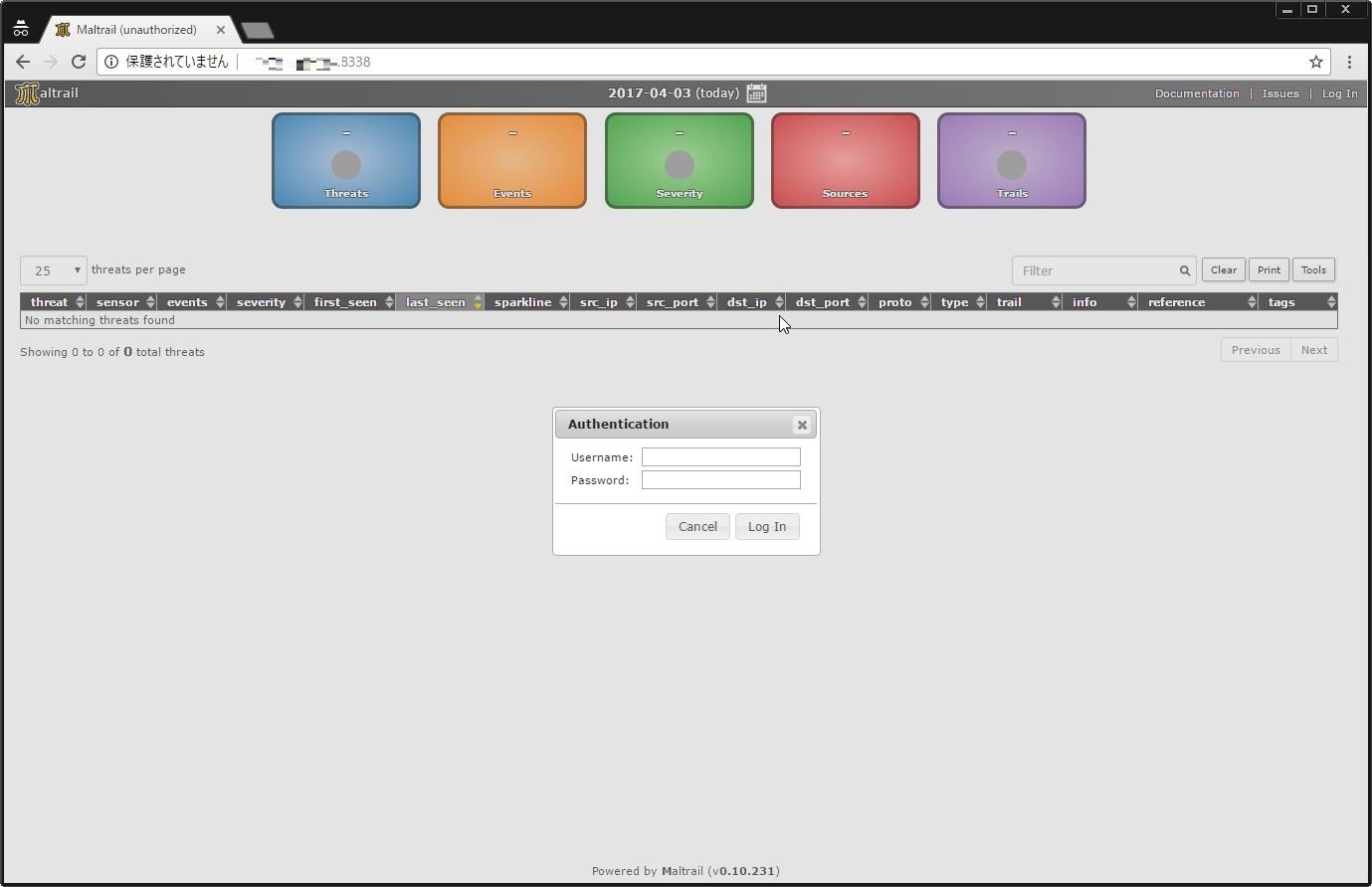

上記コマンド実行後、ブラウザで「http://サーバのIPアドレス:8338」にアクセスし、初期ID/PWの「admin/changeme!」でログインする。

実際に不正と検知されるだろうパケットを送り込むところまではやってないが、ドキュメントを見る限りは結構良さそうだ。 今度、ちゃんとserviceファイルを作成して動作させるところまでやってみようかと思う。 一応Dockerファイルもあるみたいなので、そちらでも良いかもしれない。