Reverse Shellで接続する際、普通にncやsocatで受け付けて処理すると間の通信が暗号化されてないので、パケットキャプチャすると何してるのか見えてしまったりする。

これはあまりよろしくないことが多いので、OpenSSL経由でReverse Shellを使うことで間の通信を暗号化してみることにする。

なお、証明書はオレオレ証明書にする(ちゃんとした証明書使ってもいいけど、この用途でわざわざやる必要もないかなと…)。

1. Listen側

まずはオレオレ証明書の作成から。(すでにあるならやらなくていいかも)

openssl req -x509 -newkey rsa...

Chromeのアップデートをしたところ、こちらの手順で作成していたオレオレ証明書が、何故か信用されない証明書として扱われるようになってしまった。

なんじゃこりゃ、と思って調べて見たところ、こちらをみるとどうやらRFC2818ではSubjectAltNameに利用するホスト名を記述する方法が推奨されているらしく、CommonNameは非推奨になっているらしい。

で、Chrome 58からはそれに則ってSubjectAltNameが無いとエラーになるという。

おおぅ…。

こうなるとサーバ証明書を作り直す必要がある。

作り直すのはサーバ証明書だけでよい。

とりあえず、まず以下のようにコマ...

諸事情があり、ldapsで利用している証明書に関する情報を取得したいということがあったので、備忘で残しておく。

以下のようにopensslコマンドを実行することで、ldapsの証明書を読み込む事ができる。

dsdコンソールから、指定したWEBページの証明書期限を取得する方法について調べてたので、備忘で残しておく。

証明書の情報はopensslコマンドで取ってこれるので、そこから取得してパイプで再度opensslで期日等の情報を抜き出せば良い。

echo|openssl s_client -connect ドメイン名:443 -showcerts 2>/dev/null|openssl x509 -dates -noout # 証明書の開始・終了日付

echo|openssl s_client -connect ドメイン名:443 -showcerts 2>/dev/null|openssl...

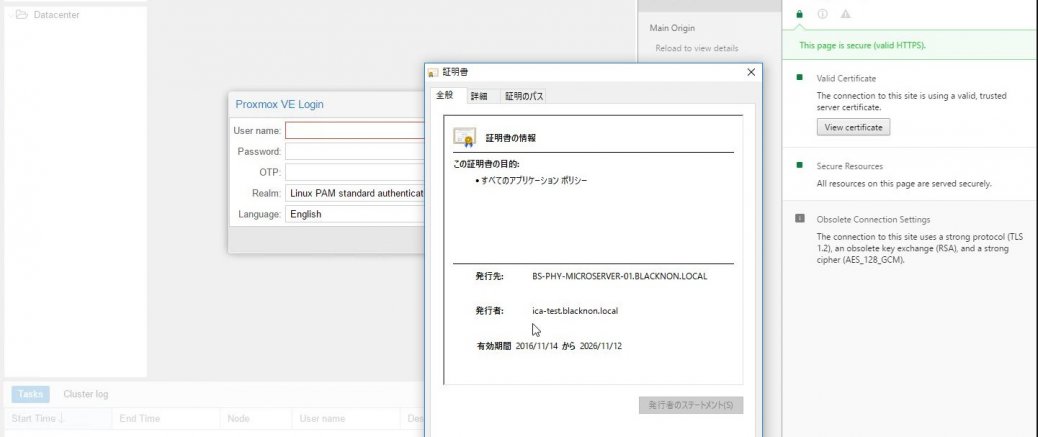

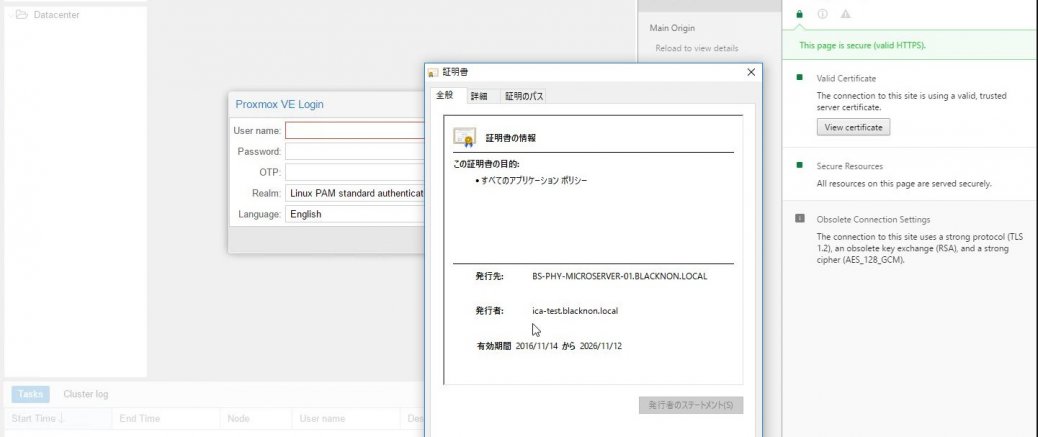

Proxmox VE4.2でSafariから仮想コンソールを開こうとすると、以下のようなエラーが出力される場合がある。

TASK ERROR: command '/bin/nc -l -p 5900 -w 10 -c '/usr/bin/ssh -T -o BatchMode=yes 192.168.0.112 /usr/sbin/qm vncproxy 123 2>/dev/null'' failed: exit code 255

このエラーが出る原因だが、Proxmoxの証明書をデフォルトのまま(オレオレ証明書のまま)利用していると、信頼できないページということでSafari側...

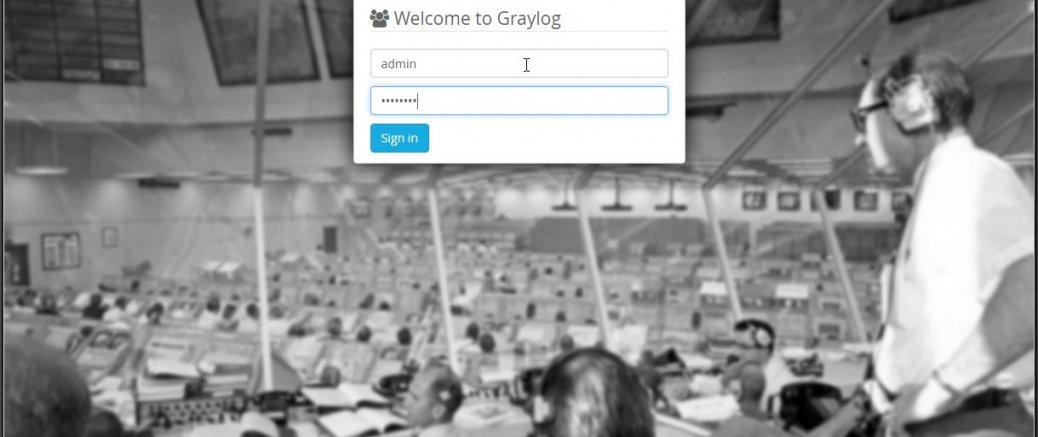

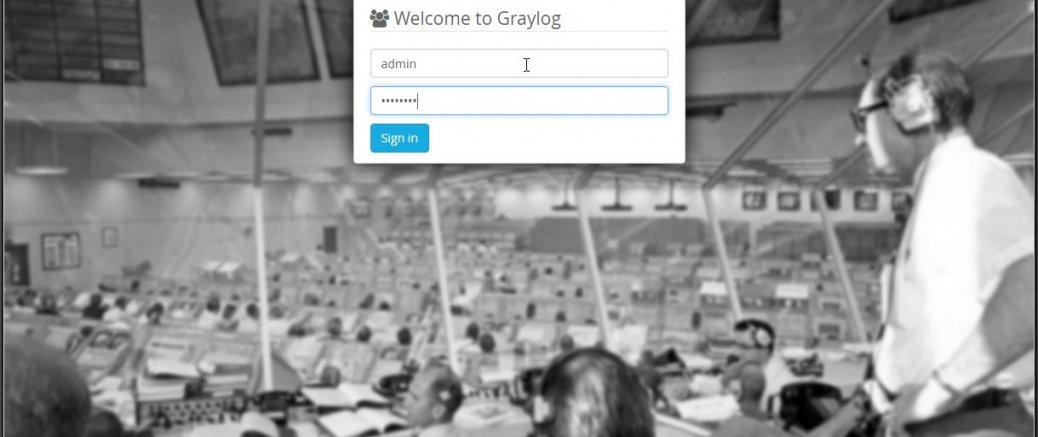

Graylogでは、デフォルトだとWebインターフェイスがhttpsになっておらず、ちょっとよろしくない。

で、一応設定としてSSLの有効化は行えるようなので、(手順と違いオレオレ証明書にはなるが)設定を行ってみることにする。

まず、以下のコマンドでSSLの証明書、鍵を作成する。

sudo openssl req -x509 -nodes -days 3650 -newkey rsa:2048 -keyout /etc/ssl/certs/graylog-proxy.key -out /etc/ssl/certs/graylog-proxy.crt

次に、Graylogの設定...

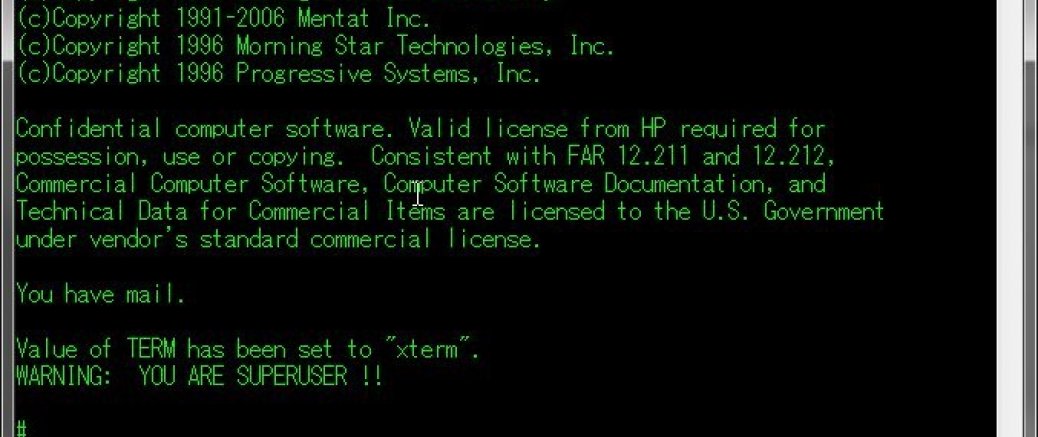

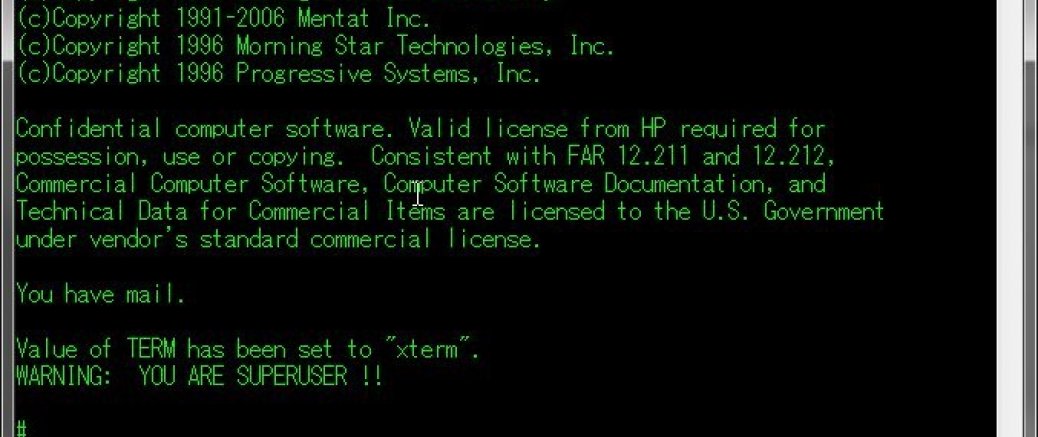

以前から、HP-UXでのパスワード設定を自動化、スクリプト化する方法について模索してきた。Teratermでpasswdコマンドを遅延入力してみたり、Linuxにあるchpasswdコマンドが無いかと調べてみたりしてきたが、今回の内容でexpectなど無しでもパスワードの設定、変更が自動化できそうだ。

といっても、大した事はしていない。そもそも、HP-UXしかり、Linuxしかり、usermodやuseraddのオプションで引数にハッシュ化したパスワードを指定するオプションが存在している。だから、パスワードをハッシュ化してこれらのコマンドにわたせばいいだけだ。

まずは以下のコマ...